cloudflare

Cloudflare 是一家全球性的网络服务公司,它为全世界的各种规模的企业提供广泛的云平台服务,包括内容分发网络(CDN)、DDoS防护、流量控制、负载平衡、网络安全、DNS服务等,Cloudflare 也提供了1.1.1.1的免费DNS服务

注册

https://dash.cloudflare.com/sign-up

邮箱注册,成功后邮件里点击验证一下

添加域名

注册成功后点击添加网站或应用程序 填入你的域名

也可以从右上角点击添加站点

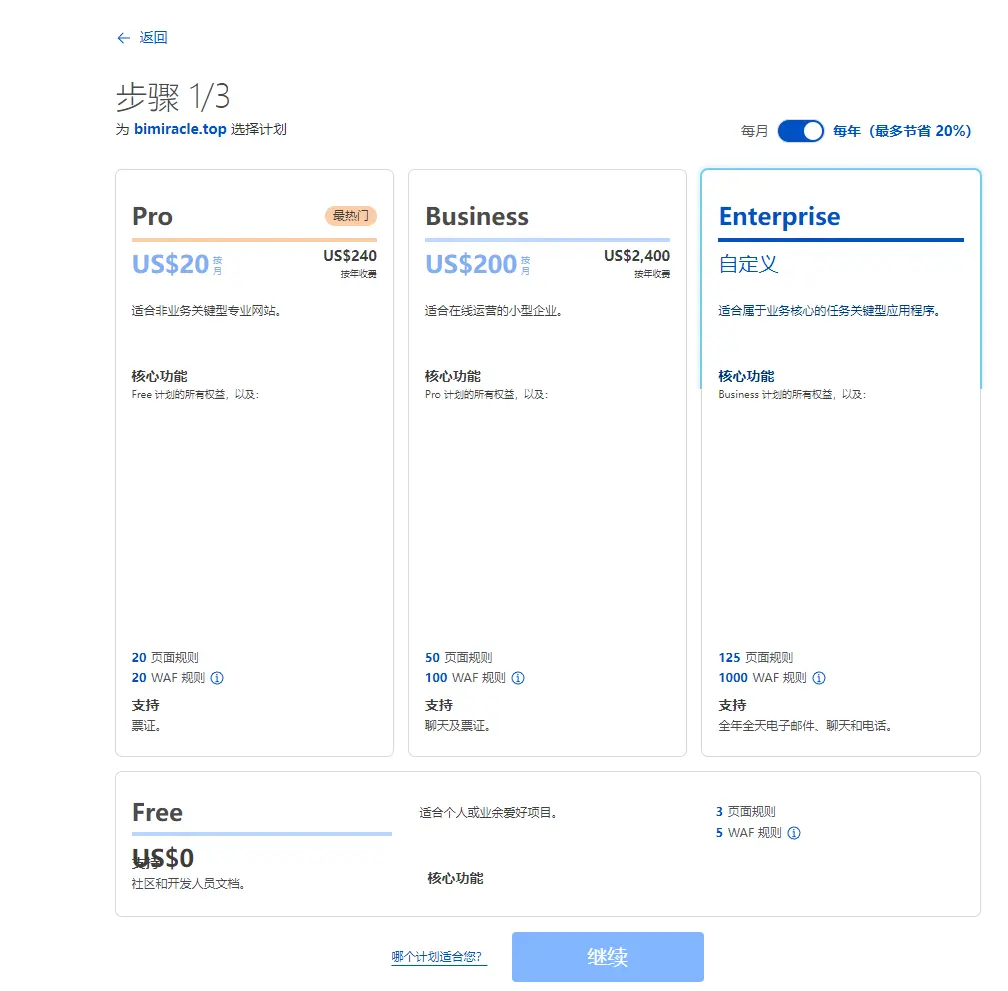

选择Free

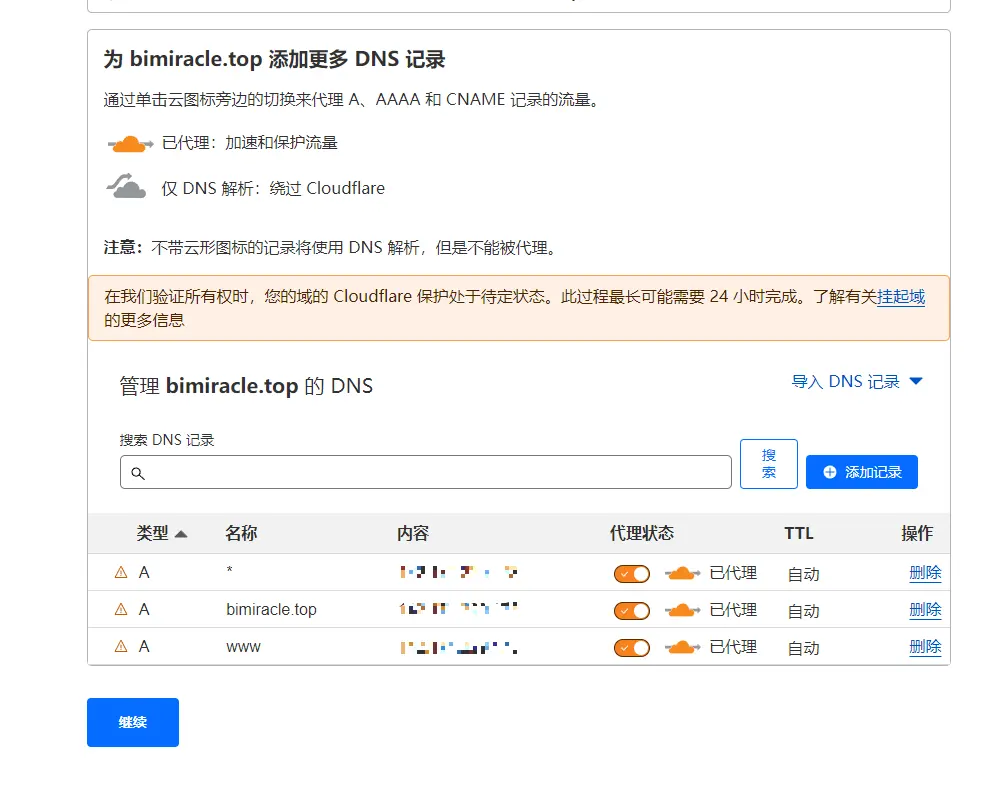

然后Cloudflare会自动导入解析的DNS记录

点击继续

在其他地方购买的域名,此时就会让你更改DNS服务器,将 Cloudflare 设为你的权威 DNS 提供商

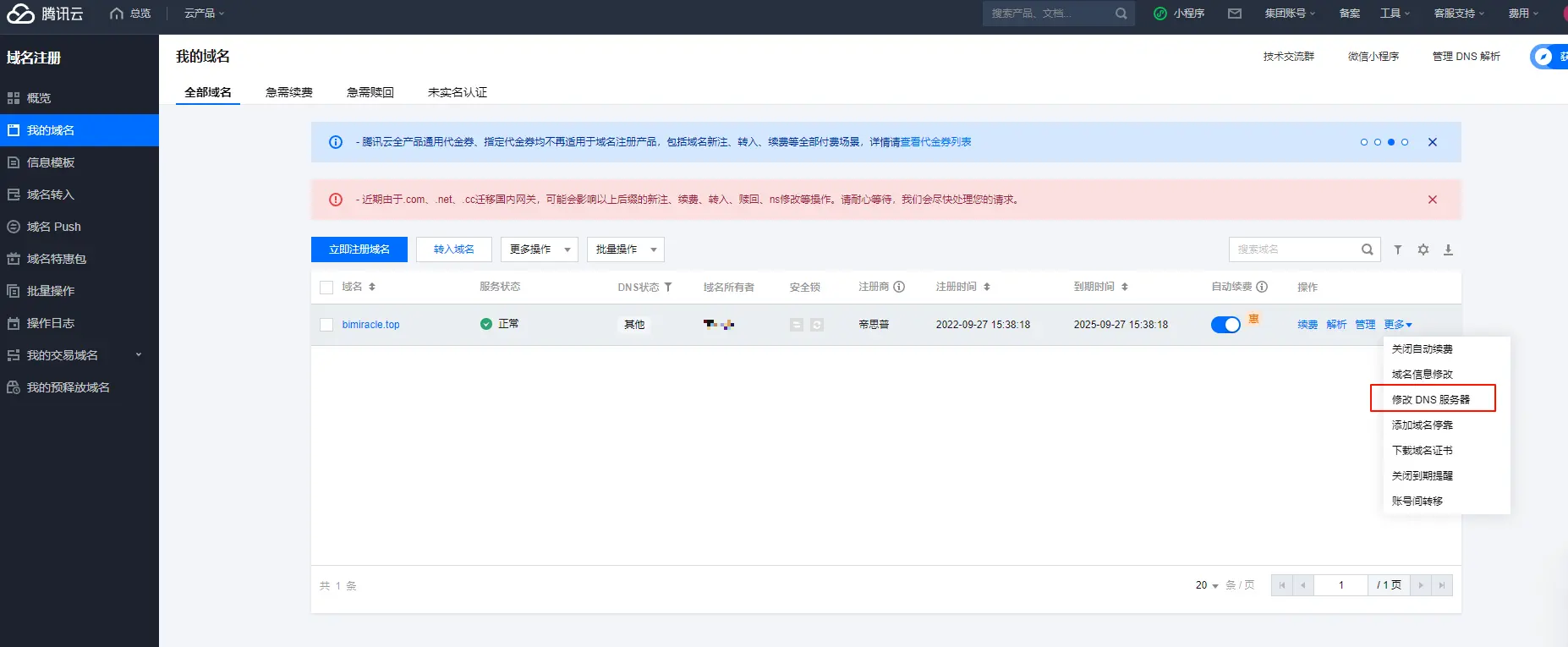

修改DNS解析服务商

先打卡你购买域名的网站,我是在腾讯云购买的,直接打开腾讯云的我的域名,选择修改DNS服务器

回到Cloudflare复制提供给你的服务器

然后分别填入即可

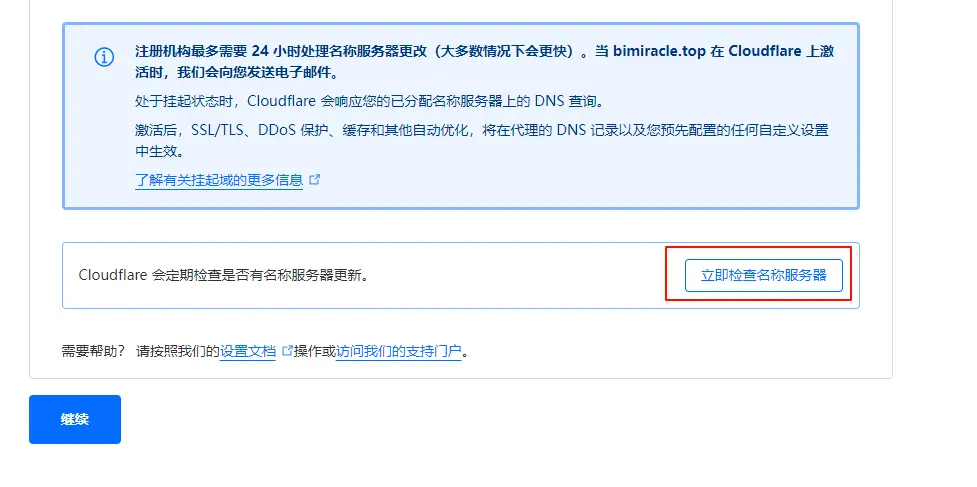

提交后回到Cloudflare 点击 立即检查名称服务器

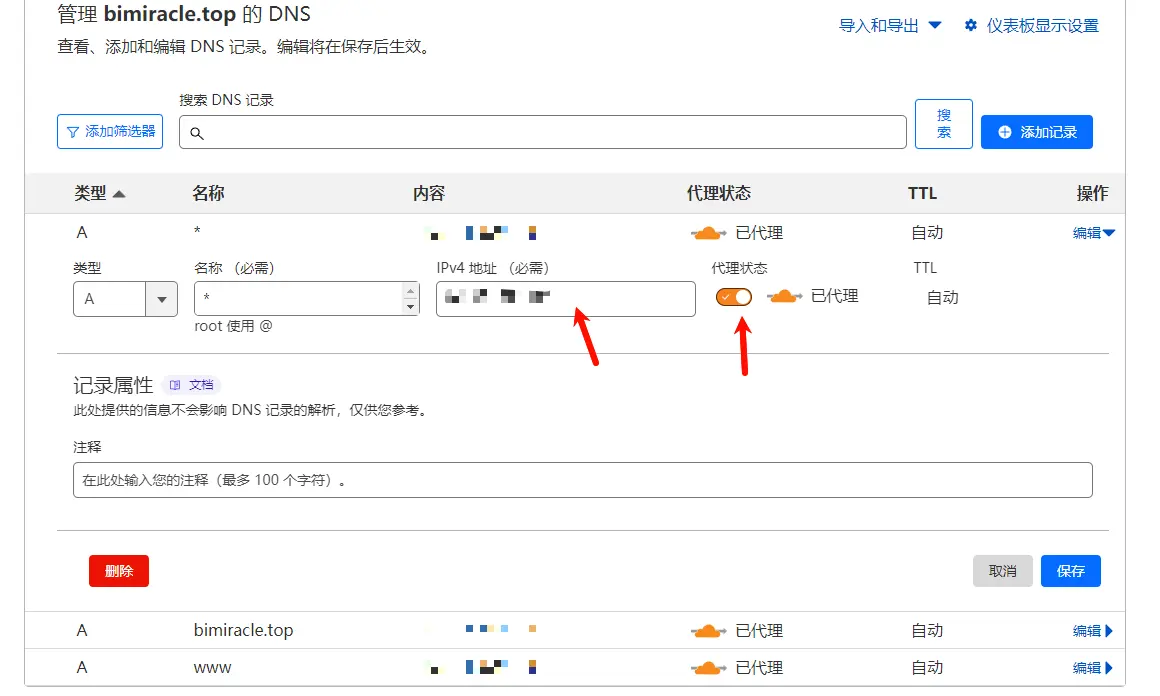

设置Cloudflare代理

按照下面依次把名称都设置好

* :泛解析利用通配符*做子域名的解析,未单独设置的域名都将解析到泛解析指向的地址。比如 a.bimiracle.top,b.bimiracle.top都会解析到这个ip

bimiracle.top:访问bimiracle.top时解析的地址

www:访问www.bimiracle.top时解析的地址

一般都设置成一个ip,就是你服务器的ip地址。

域名解析的原因是因为域名只是方便我们记忆的,实际上访问时都是通过上面的规则把域名转换为ip地址

记得把代理状态设置为已代理

开启代理就相当于浏览器先发起请求时,Cloudflare根据距离你最近的服务器返回内容(如果有缓存的话),没有则再从服务器获取最新的内容保存一份并返回

这里Cloudflare相当于充当一个反向代理和CDN的作用,反向代理服务器,你此时Ping你的域名就会发现返回的是Cloudflare的地址,也就达到了隐藏源服务器ip的目的

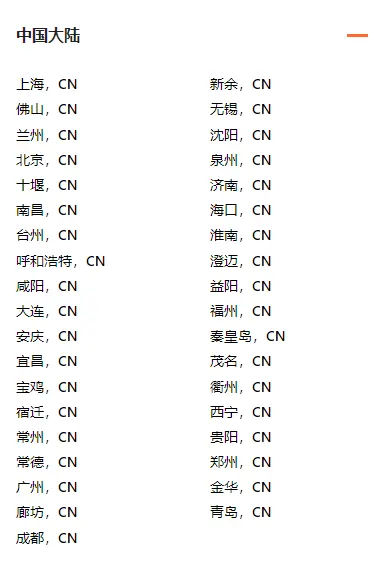

通过这个网址https://www.cloudflare.com/zh-cn/network/可以看到,cloudflare在中国也有很多节点。(但实际测试好像泛播Cloudflare的延迟都比较大,免费的应该还是国外)

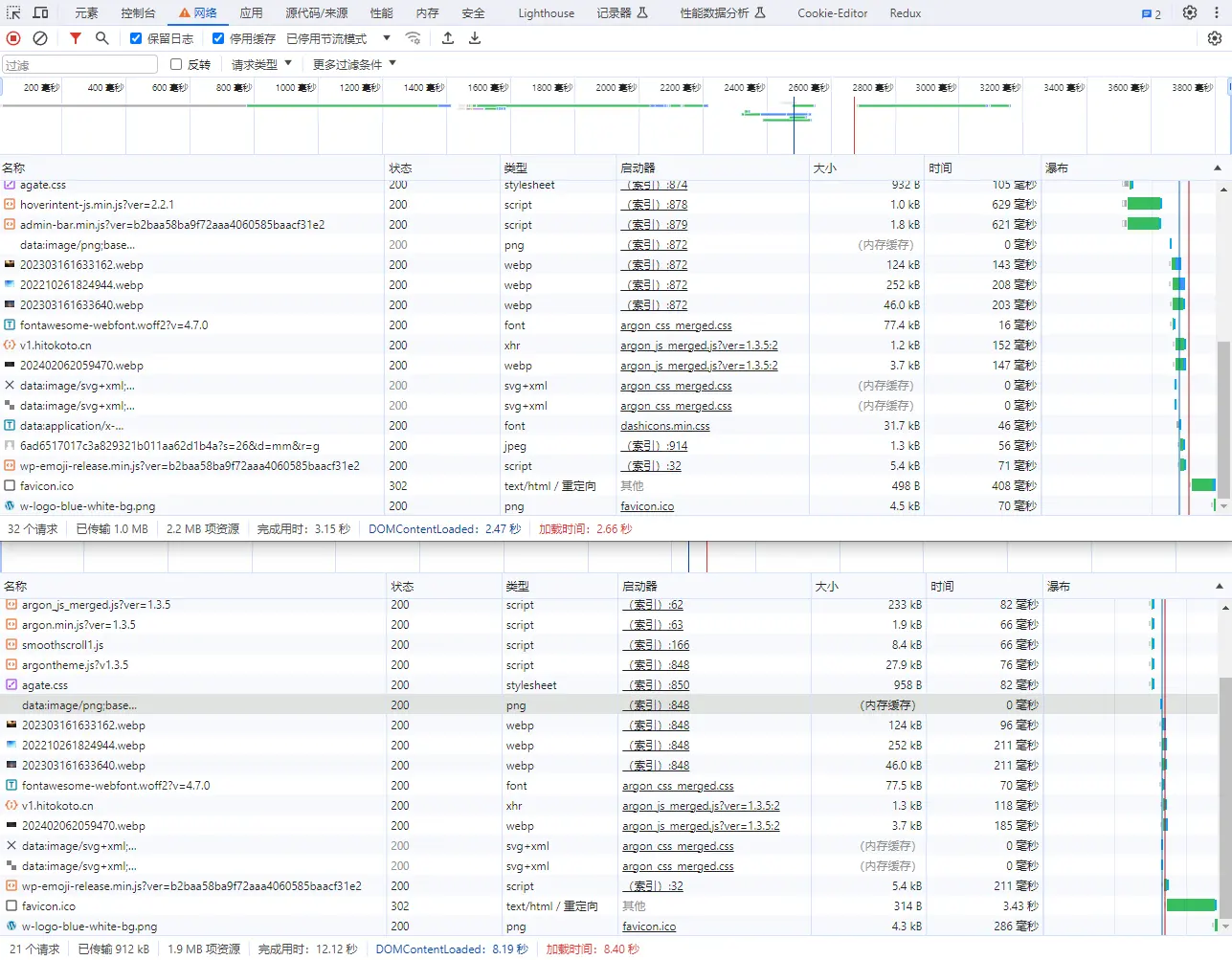

这是开启和未开启代理时加载时间的差别,可以看到开启了代理完成用时3.15秒,未开启代理完成用时12.12秒,

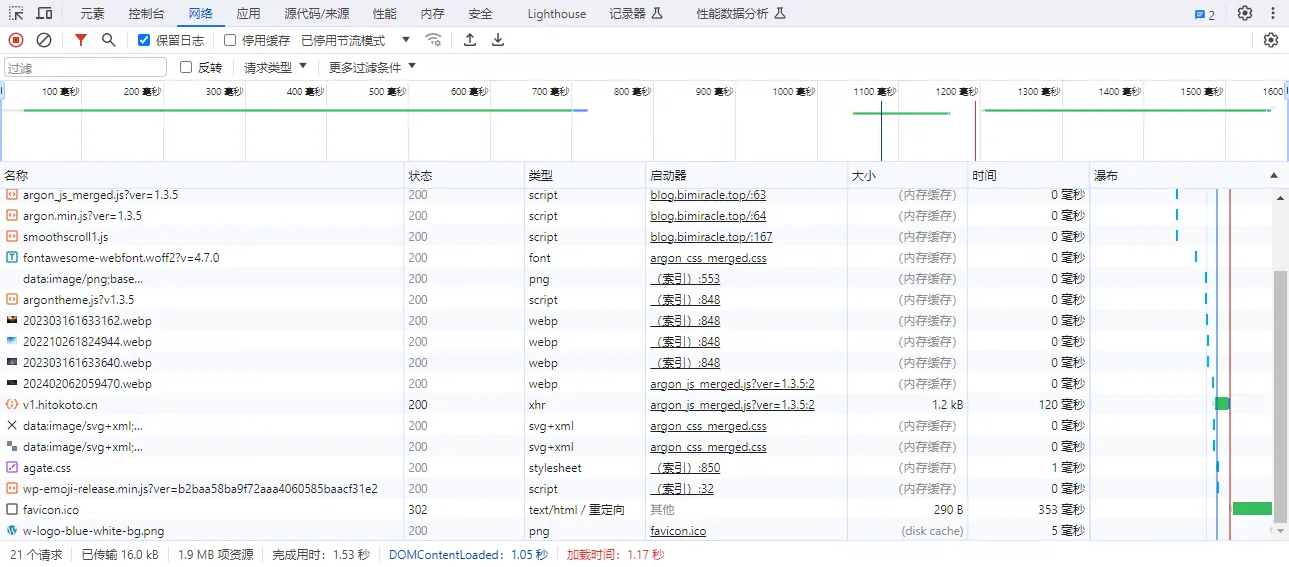

当然这是首次加载的时长,实际上如果有浏览器缓存的清空下,第二次加载会非常快,可以看到完成加载用时1.53秒

SSL/TLS

代理设置完了,设置SSL/TLS证书,网站的证书是使用的雷池自动免费申请的 Let’s Encrypt 免费证书,每隔3个月自动更新,所以这里设置的主要是Cloudflare到服务器的证书

你可以鼠标移动到每个选项以图片形式查看他们每个的区别,推荐选择最后两项,我是选择的最后一个

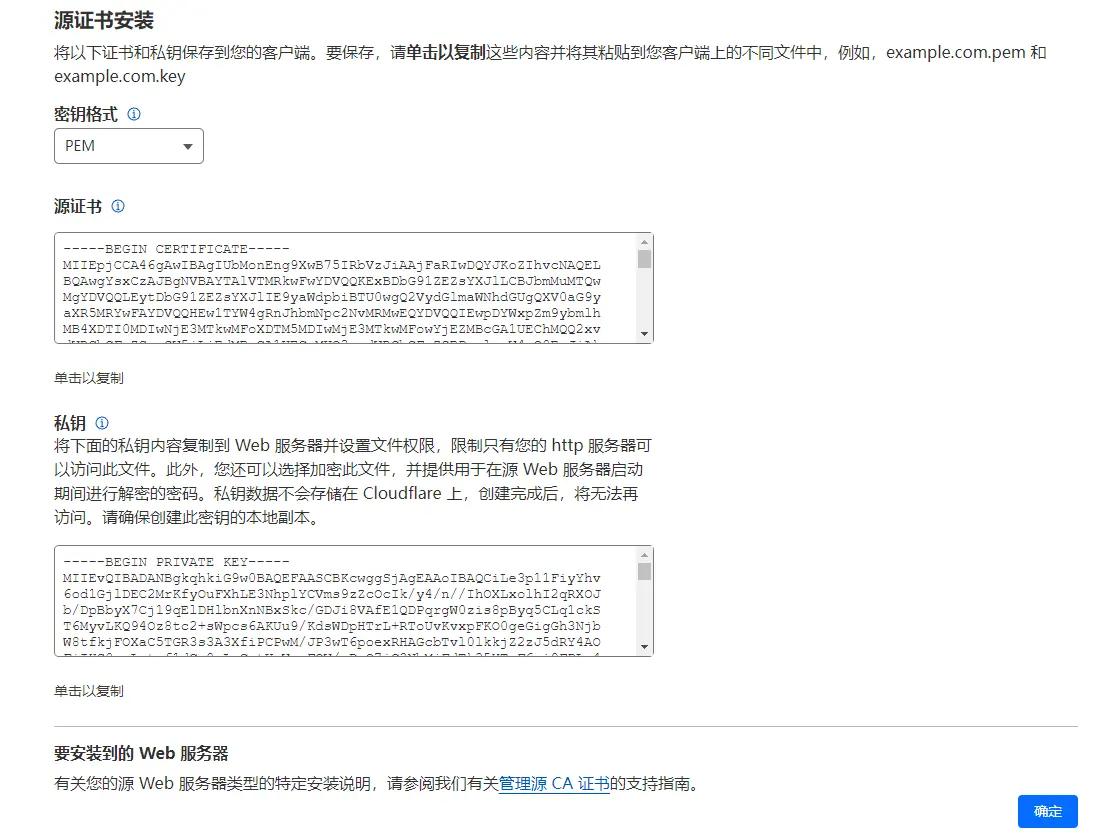

如果选择了最后一个,就需要去申请一个Cloudflare 点击客户端证书,选择创建证书

直接按照默认选项,点击创建

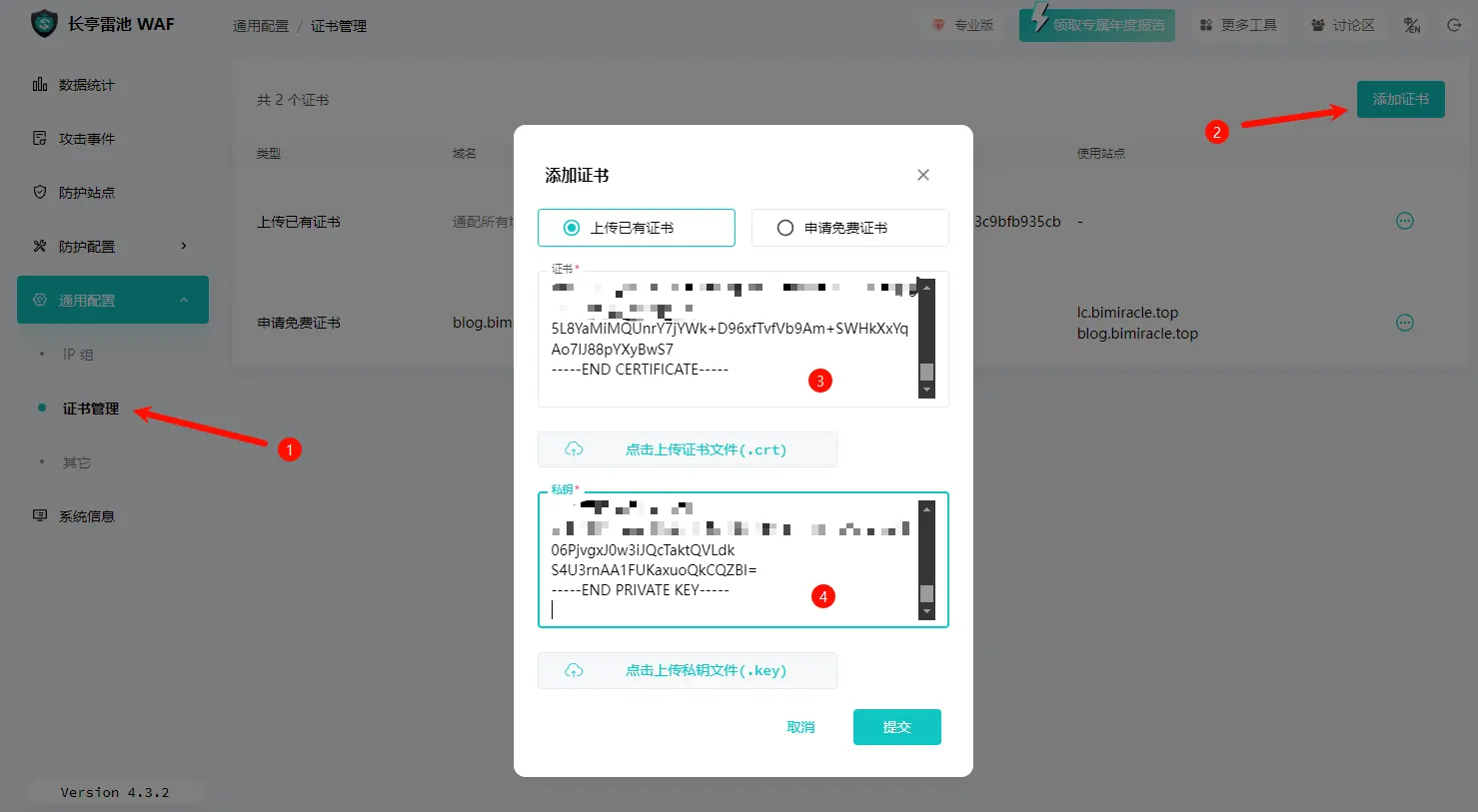

接着把生成好的证书和私钥分别添加到 雷池中

其他设置

打开 经过身份验证的源服务器拉取 选项

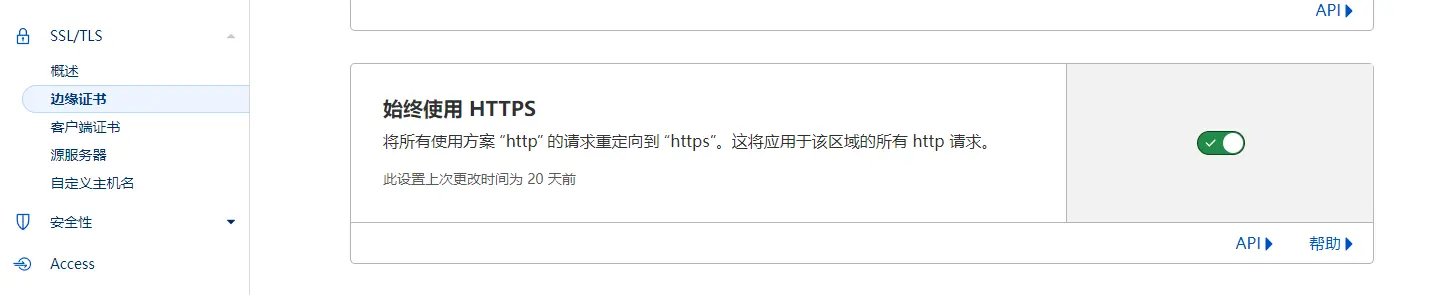

然后点击 边缘证书 进行一些设置

开启 始终使用 HTTPS

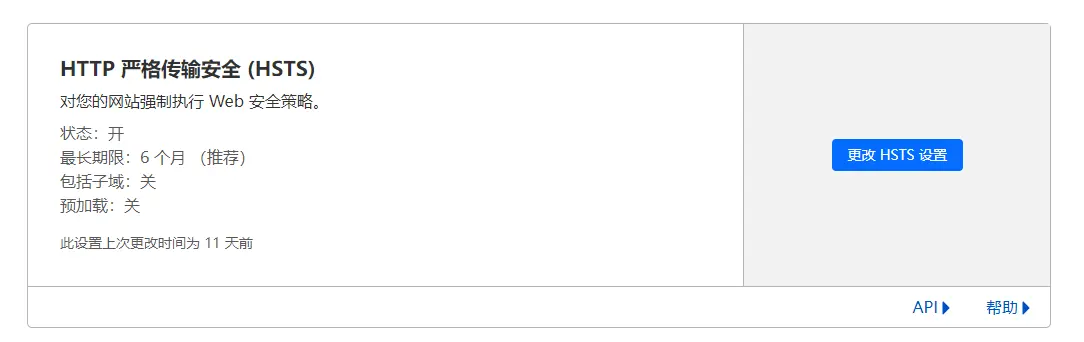

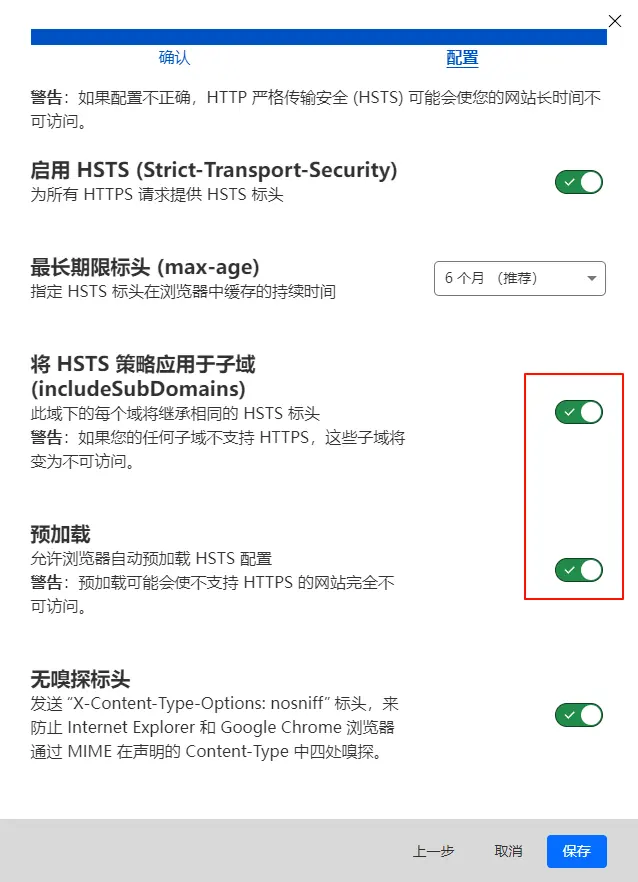

开启 HTTP 严格传输安全 (HSTS)

你只需要保证你的子页面都是用https(一般情况下现在都是https)即可开启这两项

开启 随机加密 TLS 1.3 自动 HTTPS 重写

WAF防火墙

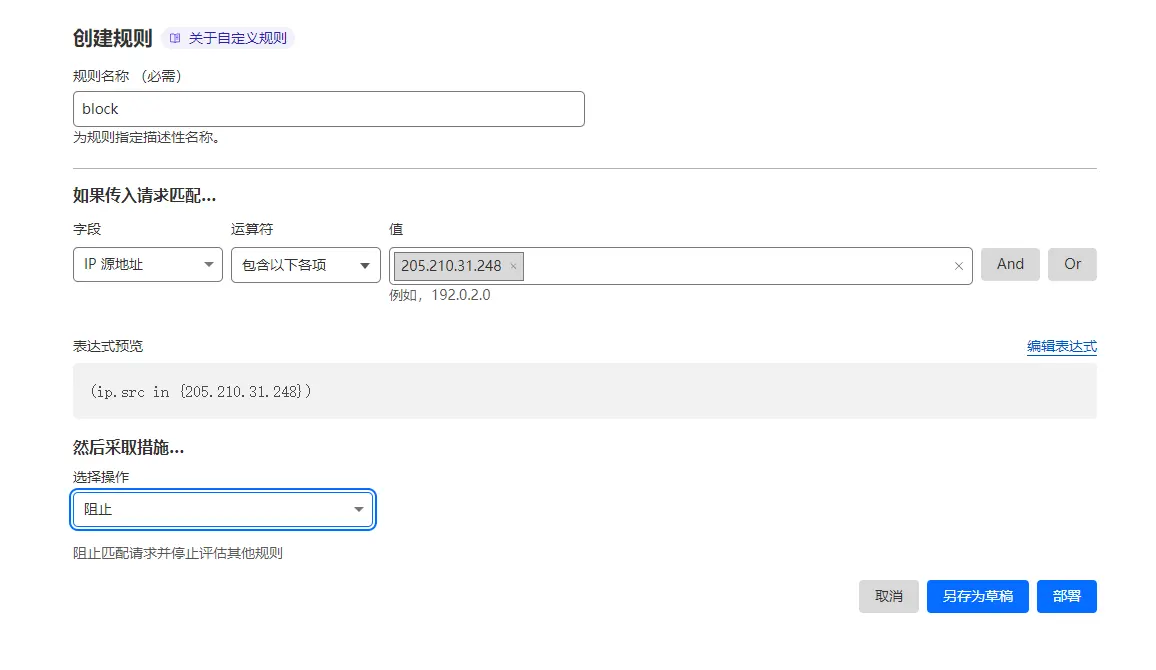

当你在雷池上遇到恶意攻击时,除了把它加入黑名单,你还可以加入Cloudflare的waf防火墙,这样请求都到不了你的服务器就被直接拦截下来

首先在雷池上找到恶意攻击的ip,然后进入WAF创建规则

选择 IP源地址 包含以下各项 值就填那个ip地址 措施选择阻止

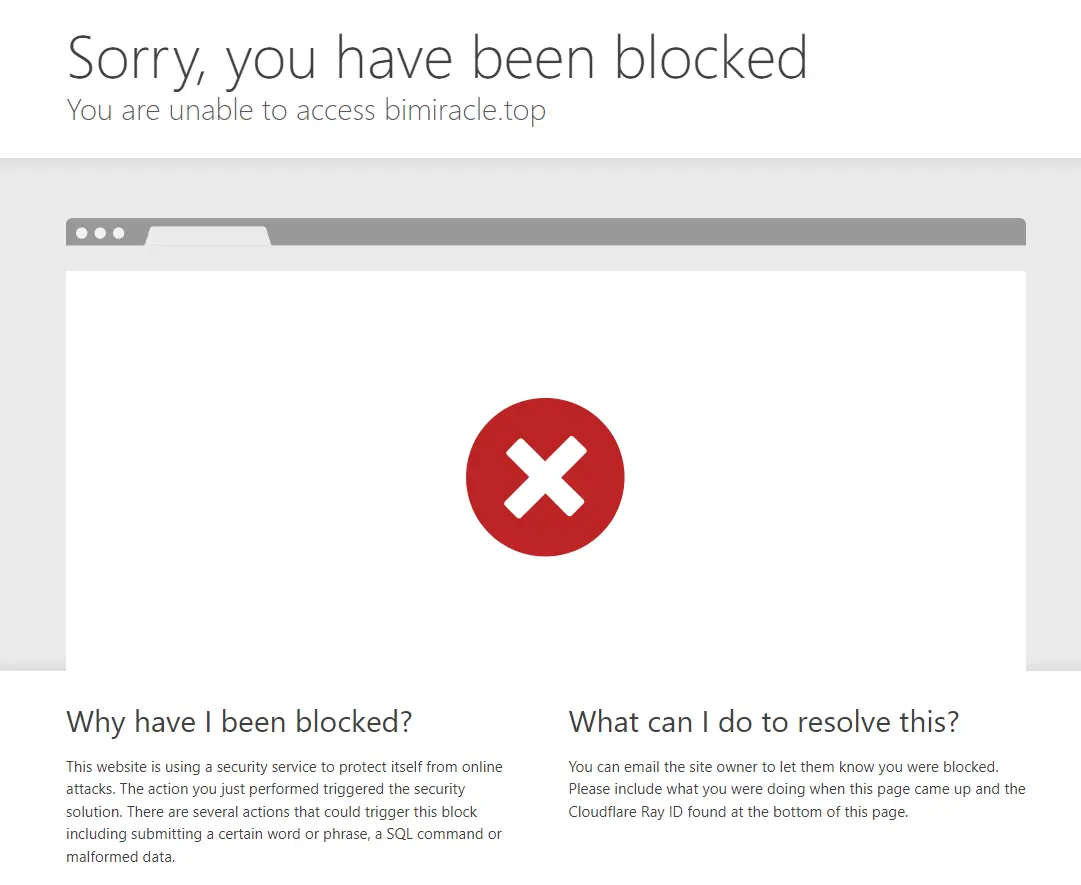

添加后,对方下次就会直接被Cloudflare拦截住,也不会占用或消耗你服务器的资源

还可以看到历史屏蔽次数 点击数字还能查看具体的详情